4 amenazas de ciberseguridad que podrían atacar a tu empresa

La cantidad de información que se comparte a diario hace más difícil su monitoreo y seguridad.

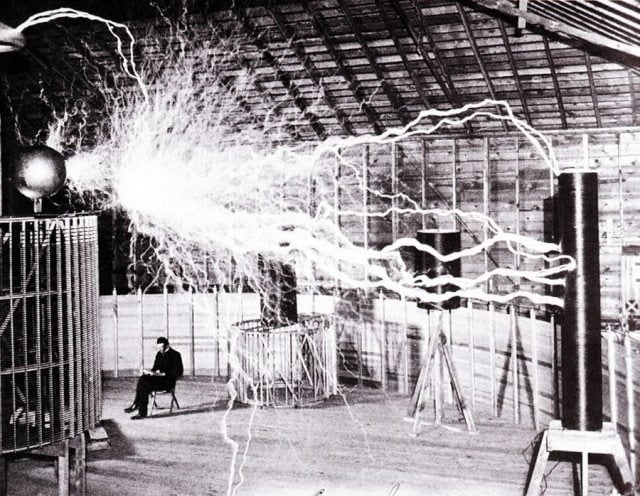

La seguridad de la información cada vez se ve más comprometida por la cantidad de datos que día a día se comparten y por qué los ciberdelincuentes están más capacitados y muchas de las veces, mejor equipados con la última tecnología.

Según Ricoh, empresa en especializada en equipos de impresión de oficina, soluciones de impresión de producción, sistemas de gestión documental y tecnologías de la información (TI), las empresas tienen que adoptar un enfoque para defenderse contra nuevas amenazas de seguridad y aconseja a los directores de TI adoptar un enfoque proactivo para la seguridad, incluyendo avanzadas herramientas de inteligencia de detección de amenazas y un cuidadoso entrenamiento tanto para el personal de TI y empleados de todas las áreas de la organización, evitando así serios problemas en un futuro

Un reciente estudio realizado a tomadores de decisiones del área de TI, señalaron que 90% se sentían “preocupados” por futuros ataques a sus sistemas, pero sólo el 15% se sentían “preparados ” para hacer frente a cualquier ataque. En tanto que la encuesta también destacó que 81% tienen implementado un firewall tradicional, mientras que 66% utilizan un antivirus y 60% utilizan tecnologías IDS/IPS.

Asegurar redes empresariales

Ricoh señala que para la nueva generación de amenazas, las empresas deben considerar incluir cortafuegos de próxima generación (NGFW por sus siglas en inglés). Estos cortafuegos cuentan con una serie de características avanzadas que pueden ayudar a proteger a las compañías de nuevas amenazas, ayudando a bloquear páginas sospechosas.

Los cortafuegos de próxima generación ayudan al área de TI a identificar si los datos de acceso a algún sitio de intranet no funcionan, si se crearon nuevos perfiles de administradores, a saber si una red va más lenta o si se están ejecutando un protocolo de transferencia de archivos no autorizados.

Estas son las cuatro amenazas de ciberseguridad que podrían amenazar a tu empresa.

Actualizaciones del antivirus instalado: Los hackers utilizan falsos mensajes de actualización para vulnerar los sistemas y lograr robar información valiosa. Antes de actualizar, es necesario consultar con el equipo de TI para saber si es un mensaje con malware.

Aparecen constantemente ventanas emergentes al navegar por internet: Al igual que con el phishing, los pop-ups a menudo parecen ser de sitios legítimos – y, de hecho, muchos sitios legítimos realmente hacen uso de pop-ups. Sin embargo, algunas páginas falsas hacen uso de pop-ups simulados para infectar con malware los dispositivos.

Resultados falsos durante búsquedas en la web: A menudo diversos sitos on line fraudulentos pagan para que su sitio sea incluido en cada búsqueda independientemente de la información que se esté buscando, si se percibe este tipo de conducta en el buscador, es una señal de que el dispositivo esté plagado de malware.

Cambio inesperado en el rendimiento del sistema. A pesar de todos los sistemas de ciberseguridad, los hackers tienen las herramientas necesarias para infectar tus dispositivos. Cuando ocurren cambios inesperados en el rendimiento del sistema, podría decirse que ya demasiado tarde.