Claves para detectar y evitar el phishing

El phishing es una de las trampas principales que utilizan los cibercriminales para obtener información crítica de los usuarios. Si bien comenzó con los correos electrónicos, por medio de spam y e-mails apócrifos, en la actualidad ya los encontramos también en mensajes de WhatsApp, SMS, aplicaciones o mensajes en las redes sociales.

Por Matías Carrocera, analista de Comunicación y Negocios.

Esto significa que el negocio de los ciberdelincuentes se ha transformado en una operación con precisión quirúrgica. De esta forma, los atacantes pueden obtener datos personales con una excelente relación costo/beneficio donde se aprovechan del desconocimiento de las personas.

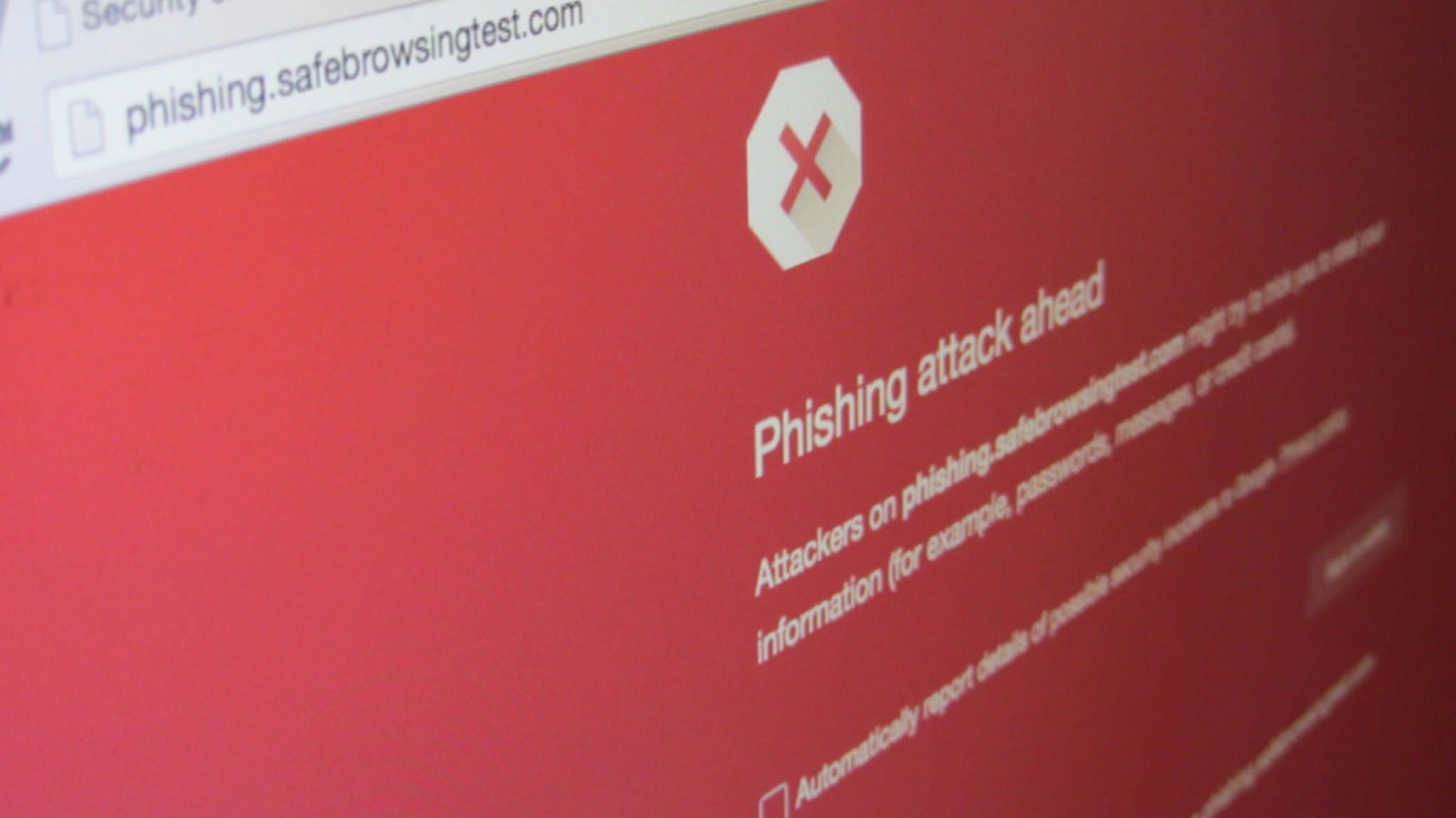

Técnicamente el phishing es una suplantación de identidad por medio de la ingeniería social. De esta forma, el atacante envía un mensaje o correo electrónico que parece verídico solicitando al usuario hacer clic en una liga comprometida. Así se accede a un portal malicioso donde la persona prácticamente regala sus claves de acceso y datos personales.

Por su parte, el cibercriminal conoce por un lado, que sus víctimas detestan el spam y lo eliminan sin mirarlo y por el otro, que existe un gran desconocimiento por parte de las personas para diferenciar entre un correo electrónico malicioso y uno real, más aún cuando el correo apócrifo se adapta a la víctima.

El precio de ser víctima de un ataque phising puede ser diferente según el grado de ataque: el delincuente puede utilizar la cuenta del usuario para realizar acciones como leer su e-mail, extraer información útil sobre la organización y realizar otro tipo de ataques informáticos, como adquirir privilegios en la red de su compañía para luego comercializar el acceso a otros criminales. Como también se puede utilizar para robar la identidad y realizar diferentes operaciones como compras online.

Por esto, a continuación se comparte una serie de puntos a tener en cuenta para evitar ser una víctima más:

• Ninguna organización le solicitará datos sensibles vía e-mails. Por eso, ante la duda es necesario comunicarse directa directamente con la entidad para evitar problemas graves.

• Utilice una solución de antivirus de calidad que detecte portales y ligas maliciosas.

• No acceda a ligas ni descargue información de remitentes desconocidos.

• Utilice el sentido común.

El mercado del cibercrimen se encuentra en cambio constante y su ventaja principal es la sorpresa. Los correos y los mensajes de phishing son tan sofisticados que logran engañar a los antivirus y a los usuarios, ya que cada vez parecen más genuinos porque enlazan estos mensajes a sitios web maliciosos o páginas en los sitios web legítimos que los delincuentes han manipulado para servir malware. De hecho, los índices de efectividad de estos correos electrónicos falsos son cinco veces superior al promedio de cualquier campaña de marketing, con un 2% de respuesta como estándar aceptado de mercado.

Por esto es de vital importancia, además de contar con las capas de seguridad necesarias, disponer de un dispositivo robusto diseñado especialmente para cuidar la seguridad y la privacidad digital. En este sentido, el Blackphone 2, de la mano del Security Center, posee diferentes funciones que, por un lado, protegen al usuario de acceder en portales o ligas sospechosas y por el otro, en caso que el usuario insista en acceder a estos, por medio de la función de Spaces, en caso que un perfil se vea comprometido, el ataque solamente afectará a ese perfil, dejando el resto de la información del teléfono intacta.

http://mkt.telcelsoluciones.com/silent-circle-telcel-la-comunicacion-privada