- Correo. Tres son los más relevantes: Maivelope, Hushmail y Claws-Mail. La herramienta más popular es Pretty Good Privacy (PGP), creada por el ingeniero Phil Zimmermann en 1991 y que utiliza la criptografía de clave pública, así como facilitar la autenticación de documentos gracias a firmas digitales de claves privadas. Mailvelope.com utiliza este sistema; es una extensión que se integra a los navegadores Firefox y Chrome para encriptar los correos electrónicos desde las aplicaciones más populares como Google, Outlook y Yahoo!. Hushmail tiene costo, pero para nivel empresarial y para grupos pequeños también es muy confiable.

- Navegador. Tres son los más relevantes: Tor y SRWare Iron o Dooble. Tor, el más popular, es un browser gratuito de Torproject.org basado en el navegador Firefox, que ingresa a una red que permite que nadie sepa qué sitios estás viendo y quién eres. También se puede instalar el complemento HTTPS Everywhere a los nevagadores Chrome, Firefox y Opera. Para Android, el navegador Orweb está basado en Tor y se recomienda.

- Todo en uno. Se recomienda la suite de programas descargables llamada Gpg4Win. Es un sistema de encriptación que incluye correo y compatibilidad con Outlook, generación de clave pública y privada, encriptación para Internet Explorer y de documentos. Se descarga, y aunque no se requiere apoyo técnico para instalarlo y está en inglés, recomiendo tener a la mano a algún ingeniero que nos saque de dudas. Utiliza el correo Claws-Mail, que se puede instalar en el equipo con cuentas tipo POP3. Otra herramienta para encriptar documentos y compartir es Minilock, que te permite codificar los archivos que envías por correo de tu computadora. Para ello no olvides organizar tus contraseñas en un lugar seguro o memorizarlas. Después puedes hacer lo mismo en los equipos de las personas con quienes deseas comunicarte de forma segura.

- Mensajes instantáneos OTR. Los más recomendados son Pidgin.im y Adium.im. En este segmento destacan los programas basados en el complemento OTR, un protocolo de criptografía para mensajes instantáneos. Los más populares son Pidgin.im para PC y Adium.im para sistemas Apple. Son descargables y ejecutables, y requieren un poco de pericia técnica para instalarse, pero funcionan bien una vez alojados y se puede chatear de forma segura con Google Talk, MSN y Yahoo! Messenger, entre otros.

- Apps en web y móviles. Los más populares son ChatSecure y Textsecure, que se pueden descargar como aplicaciones en Android e iOS. También recomiendo CryptoCat como complemento en la mayoría de los navegadores y para iPhone. Hay quienes utilizaban Telegram, pero de acuerdo con la EFF, sólo sus chats secretos cumplen con los niveles de privacidad. Los chats de WhatsApp, Facebook y Google Talk (los más usados) no son seguros porque colectan tus metadatos, graban registro de quién habló con quién, guardan todas tus conversaciones y las analizan, y han colaborado con la NSA. CryptoCat se puede instalar como complemento de Chrome y Firefox desde un navegador y es de las herramientas más sencillas y confiables. Otras opciones son: Silent Text, Tox, Surespot Encrypted Messenger o ChatCrypt. Para más información, la EFF realiza una tabla de calificación por niveles de seguridad.

- Documentos en la nube. Peerio.com es un nuevo servicio que promete. Fue lanzado en enero de 2015 y encripta toda la información que ahí se envía hasta que se abre en otro dispositivo; se pueden almacenar archivos grandes y cuenta con una herramienta de mensajes instantáneos. La revista Wired dice que incluso puede sustituir a Gmail y Dropbox, aunque todavía no tienen aplicaciones para móviles. Para guardar fotos y videos de forma segura funciona la aplicación ObscuraCam, y para mandar mensajes escondidos en las fotos, Pixelknot.

- Videoconferencia segura. Jitsi.org es un es un servicio gratuito y de código abierto conocido como la alternativa a Skype de Microsoft. Es un sistema encriptado de audio, video y mensajes que se inició en la Universidad de Estrasburgo en Francia y es coordinado por una comunidad de desarrolladores de todo el mundo. Una de sus principales ventajas es que no necesitas registrarte y se puede compartir escritorio, algo tan útil para las juntas colectivas.

- Llamadas VOiP. Los servicios más populares y seguros para realizar llamadas de voz por internet desde celulares y otros dispositivos son Redphone y Ostel. Se descargan en aplicaciones para móviles y permiten uso de chat. La más famosa es Redphone, que es gratuita, de código abierto y se puede hablar a cualquier parte del mundo. En Android se llama Redphone y en iOS se encuentra como Signal.

El Aleph no era internet, sino los sistemas de espionaje masivo

En México está legalizado el espionaje masivo y en tiempo real, y aunque hay quienes juegan con la idea de que “quien nada debe nada teme”, la privacidad es un derecho, y si la autoridad no lo respeta (aunque diga que sí), nosotros lo debemos ejercer. Veamos cómo.

Por Alejandro Cárdenas López

El Aleph de Jorge Luis Borges ha sido considerado como una de las predicciones de esa gigantesca red llamada internet, pero las revelaciones de los sistemas de vigilancia y espionaje masivo se asemejan a lo que describió el escritor argentino: interminables ojos inmediatos escrutándose en mí como en un espejo.

Pavimentando la privacidad y todo tipo de conversaciones de nuestra vida cotidiana, no resulta extraño que el ex contratista de Booz Allen Hamilton y la CIA, Edward Snowden, se haya sorprendido y fascinado por el nivel de malevolencia y éxtasis de programas como PRISM en Estados Unidos o Tempora en Inglaterra, como se fascinó Carlos Argentino al descubrir el Aleph que se encontraba en el baúl del sótano en la casa de la calle Garay. Borges ha sido considerado como el hombre que predijo internet, pero de acuerdo con El Clarín, un creciente número de comentaristas contemporáneos concluye que, por más extraordinario y bizarro que parezca, Borges prefiguró la World Wide Web o algo más parecido a la Wikipedia o las bibliotecas digitales.

Para Perla Sassón-Henry, profesora asociada del Departamento de Estudios del Lenguaje de la Academia Naval de Estados Unidos, y autora del libro Borges 2.0: del texto a los mundos virtuales, Borges era alguien “del Viejo Mundo pero con una visión futurista”, porque nunca habló de la tecnología, pero sí de ideas sobre la ciencia cósmica, de las cosas infinitas que veía “desde todos los puntos del universo”.

Aún no somos vigilados desde todos los puntos del universo, pero sí desde casi todos los de la Tierra, incluso más allá de la predicción de la paranoia orwelliana. Unos de los programas más parecidos al Aleph podrían ser Google Earth, Street View o los sistemas de cámaras urbanas, pero la evolución de estos programas de la NSA han logrado acercarse más a la visión del fantástico sistema que el bonaerense predijo en 1949 cuando fue por primera vez publicado su cuento. Incluso murió en 1986 mientras internet aún se encontraba en fase de pruebas.

Nos hipervigilan de muchas formas. Una de ellas es pasiva, con los registros de las compras con tarjeta de crédito, al ingresar a edificios corporativos, al pasar por la aduana, al grabarnos con las cámaras satelitales o al realizar transacciones en el banco.

Pero desde 2011 también de forma masiva pueden recuperar grabaciones masivas, simultáneas y automáticas de millones de conversaciones. Son monstruos de procesamiento de datos que nos “devoran” por el pecado original: usar sistemas videojuegos, celulares, tabletas o computadoras. Nuestros datos son almacenados en conjuntos infinitos: vertiginosos espectáculos de vulneración de nuestra privacidad.

También nos vigilan desde las relaciones bilaterales. Durante el documental de la documentalista y productora estadounidense Laura Poitras, quien ganó el Oscar con Citizen Four, Snodwen se presentaba por primera vez con Glenn Greenwald, el periodista de EU que reveló la historia en The Guardian. Les hablaba de la forma en que Estados Unidos ofrece diplomáticamente ayuda gratuita para la instalación de sistemas, a cambio de algo más valioso que todo el hardware posible: la información recopilada. Ahí, el joven contratista de la CIA reveló que si en Estados Unidos se realizaba esta hipervigilancia masiva aun con las restricciones legales que había, en otros países era mucho más desmesurado. Y en México, por ser los vecinos de EU, sería muy raro que no sucediera.

La revista Heise ha informado que desde inicios de 1999, Windows tenía “puertas traseras” que permitían a la CIA ingresar a nuestros equipos a través de su monopólico sistema operativo, aun antes de los atentados del 11 de septiembre de 2001. Recuerdo vagamente que resultaba extraño saber que había muchas versiones piratas de Windows instaladas y poco se hacía para combatirlo: probablemente ganaban más con nuestra información que con la compra de sistema.

Pero ahora el nivel de sofisticación es inaudito; esos alephes que se nutren de los dispositivos que nos cautivaron con esos sistemas informáticos, aplicaciones y juegos en las tabletas y los móviles que nos facilitan la vida… a costa de nuestra intimidad.

En el mismo documental, Snowden habla de otro sistema mucho más robusto llamado XKeyScore, que desde el año fiscal de 2011 puede vigilar dos mil millones de sesiones telefónicas en internet en muchos países simultáneamente y por día cada uno de los 20 equipos que usan, hasta 20 terabytes, es decir, en total 400 terabytes; eso significa la información que pueden contener casi 93,500 DVD. El poeta chileno Vicente Huidobro lo dice mejor en Altazor: despluman banderas como un gallo.

Fuera de todo laconismo, esa cosa colecta prácticamente casi todo lo que haces en internet, y Google, Facebook, Microsoft, Yahoo! y otros colaboran con ellos.

Estos titanes permiten utilizar un selector o buscador para que les lleguen correos, teléfonos, contraseñas, direcciones IP. Esa información no sólo se almacena en una base de datos, sino que tiene el nivel de escrutinio en tiempo real y pueden seguir conversaciones entre varias personas de todos los dispositivos que se utilizan en línea, además de llamadas telefónicas o mensajes de texto.

“No es ciencia ficción, eso sucede ahora”, dijo Snowden a los periodistas. Estas revelaciones igualan la imaginación cósmica de Borges, ese privilegio del que compartió con su amigo en un sótano en las tinieblas: la verdad no penetra en un entendimiento rebelde. Si todos los lugares de la Tierra están en el Aleph, ahí estarán todas las luminarias, todas las lámparas, todos los veneros de luz.

Borges se pregunta cómo transmitir a los otros el infinito Aleph, que su temerosa memoria “apenas abarca”: con PRISM y XKeyScore. Hay quienes podrían cuestionar la comparativa de la idea de conocimiento masivo a la de almacenamiento, pero es pertinente recordar al británico experto en la cultura griega Eric Haveloc, quien en su libro La musa aprende a escribir señala que la información almacenada hoy en billones de ceros y unos, antes se conservaba en las memorias vivientes, y en lugar de discos duros tenían el teatro, donde se repetía la tradición poética de preservación cultural, que hoy ha sido relegada a un pasatiempo.

Más allá del origen genético de la palabra información, Haveloc lo asocia a la evolución cultural. Lo llama la acumulación de información y su almacenaje para uso ulterior en el lenguaje humano.

Por desgracia, México también se suma al uso, de forma ulterior, de nuestros datos privados. El gobierno peñanietista hizo lo propio en julio de 2014, cuando los legisladores del PRI y sus partidos vasallos, junto con el PAN, aprobaron el artículo 190 de la ley federal de telecomunicaciones, ese golazo que pasó de largo en muchos medios.

Con eso fue legalizado en México el espionaje masivo y en tiempo real, porque la ley obliga a las empresas de telecomunicaciones a crear sistemas que conserven los datos de todas nuestras comunicaciones electrónicas para que el gobierno los pueda consultar cuando le plazca.

No sólo las empresas concesionarias deberán “colaborar con las instancias de seguridad, procuración y administración de justicia, en la localización geográfica, en tiempo real, de los equipos de comunicación móvil”. Además de eso “conservar un registro y control de comunicaciones que se realicen desde cualquier tipo de línea que utilice numeración propia o arrendada, bajo cualquier modalidad”.

Esos datos deberán conservarse “durante los primeros doce meses en sistemas que permitan su consulta y entrega en tiempo real a las autoridades competentes, a través de medios electrónicos”.

Esos detalles fueron los que ni el Instituto Federal de Acceso a la Información y Protección de Datos (IFAI, así llamado entonces) ni el nuevo Instituto Federal de Telecomunicaciones (Ifetel) se atrevieron a impugnar. ¡Vaya comisionados!, que se convierten en comparsas del espionaje ilegal. Las impugnaciones y acciones de inconstitucionalidad para defendernos no pasaron la prueba de la credibilidad en sus nombramientos.

Ahora entendemos que la urgencia de aprobarlo era por lo que se reveló hace unos días cuando un grupo de hackers vulneraron los sistemas de la empresa The Hacking Team, que utiliza el sistema de espionaje DaVinci o Galileo para servicios de gobiernos en México. Es la prueba de que esos sistemas tenebrosos y otros como FinFisher (de Gamma International) ya los utilizaban inconstitucionalmente, de forma masiva, el gobierno federal y muchos gobernadores.

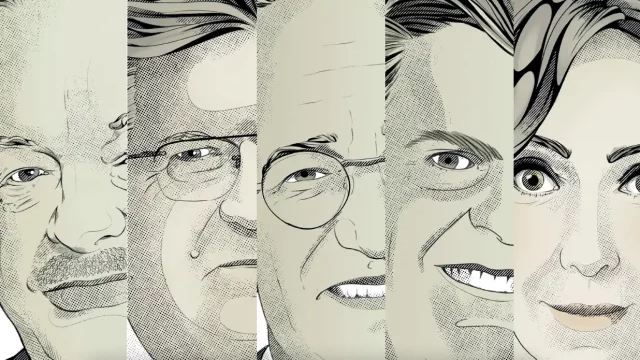

Por eso fue tan difícil que los organismos “autónomos” pudieran con la política supranacional. Por eso resultó inaudito que los siguientes comisionados argumentaran extrañamente en la misma lógica al gobierno federal: María Patricia Kurczyn, Francisco Javier Acuña Llamas, Rosendoevgueni Monterrey y la presidenta del ahora INAI, originaria de Hidalgo, Ximena Puente.

Unos días después, Haydeé Pérez, directora de Transparencia y Rendición de Cuentas de la organización civil Fundar, lamentó la decisión: “Creemos que la ciudadanía ha dado una lucha para contar con derechos, y en este caso la protección de datos. En esta oportunidad, el IFAI nos queda mal.”

Los que no nos han quedado mal son las organizaciones sociales que a nivel local e internacional informan y defienden nuestra privacidad; algunas de ellas, la Electronic Fronteer Foundation (EFF), el Centro Internacional para Periodistas (ICFJ, por sus siglas en inglés), que en el portal Periodistasenriesgo.com difunden manuales se seguridad que permitan a los comunicadores compartir y publicar información de manera completamente privada y encriptada.

En México, la Red de Defensa de los Derechos Digitales, ContingenteMX y la Asociación Mexicana de Derecho a la Información (Amedi), entre otras, son referentes obligados.

La recomendación de estas organizaciones es el uso de encriptación. ¿Cómo competir con los sistemas que te permiten fácilmente utilizar de forma gratuita esos servicios por los cuales invierten miles de millones de dólares? Se defienden los geeks y algunos periodistas y empresarios, pero la realidad es que tenemos poca cultura de la privacidad, no sólo en las redacciones sino en todos los espacios donde se utiliza y se comparte información, incluso en las universidades.

Hay quienes juegan con la idea de que “quien nada debe nada teme”, pero la privacidad es un derecho, y si la autoridad local o internacional no lo respeta (aunque diga que sí), nosotros lo debemos ejercer. No es delito usarlas, y aunque nuestra comunicación se almacena en sus sistemas, no la podrán decodificar.

Para ello recomiendo pensar en un proceso de unos cuantos días para probarlas. Es importante tener en claro la diferencia entre encriptar nuestros documentos en nuestro equipo y compartirlos desde espacios de comunicación segura.

Estos sistemas pueden ingresar a nuestros equipos y tomar nuestros datos desde el momento en que se sube a la nube cualquier archivo, palabra o documento, porque pasa de nuestro disco duro a un servidor, generalmente ‘alambrado’.

Vamos a intentarlo, pero no teman llamar a un técnico de su confianza si se complica un poco: