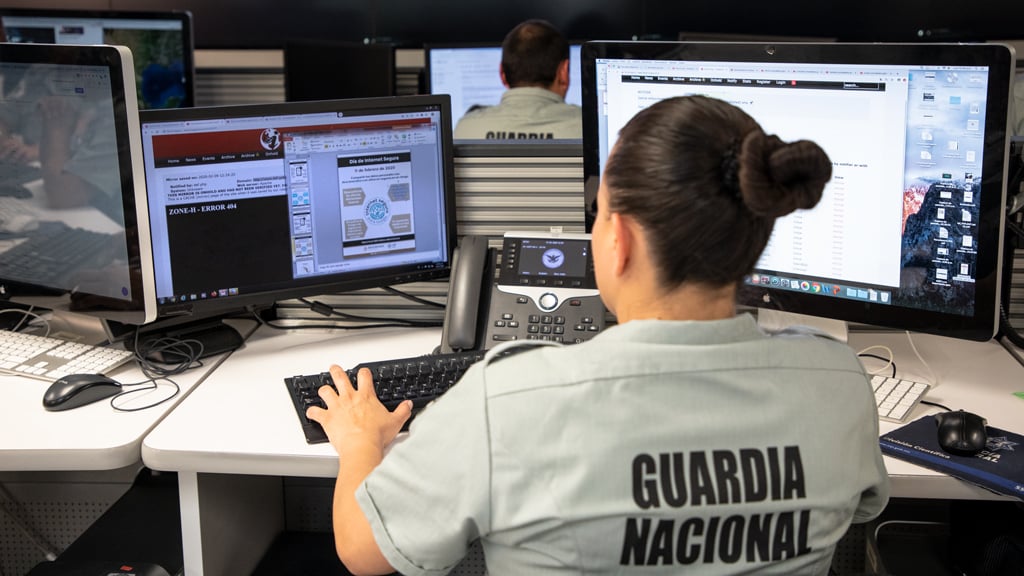

Vigilancia digital, el Estado sin límites

Al parecer, el Estado no tiene límites muy claros en cuestión de espionaje digital, ya que las leyes existentes son ambiguas y permisivas. ¿Quién vigila a los vigilantes?

El 28 de noviembre pasado, la Red en Defensa de los Derechos Digitales, una ONG mexicana que busca proteger los derechos de los usuarios de las tecnologías de información y comunicación presentó el informe llamado “El estado de la vigilancia: fuera de control”. En este informe se detalla la manera en que los gobiernos de prácticamente todo el mundo se aprovechan no sólo de las tecnologías, sino de los vacíos legales en protección de datos, para vigilar e incluso espiar a sus ciudadanos sin tener que rendir cuentas a nadie.

A manera de contexto, hay que recordar que cuando se publicaron las leyes secundarias en materia de telecomunicaciones en México, la Red en Defensa de los Derechos Digitales interpuso un juicio de amparo contra algunos artículos que consideraba vagos e imprecisos respecto a la forma en la que el Estado podría utilizar o bloquear las tecnologías para espiar o vigilar a ciudadanos. Y si bien se logró limitar la discrecionalidad que tenía el Estado para acceder a los datos personales de los usuarios de telecomunicaciones, quedaron en el aire algunas acciones, como la posibilidad de pedir a los operadores de telefonía la geolocalización en tiempo real sin una orden judicial.

¿Cuáles son las formas de vigilancia que reconoce el Estado?

El artículo 190 fracción II de la Ley Federal de Telecomunicaciones y Radiodifusión (LFTR) obliga a las empresas que prestan servicios de telecomunicaciones a conservar por 24 meses los “metadatos de comunicaciones” o “datos de tráfico de comunicaciones”, que concentran toda la información de las actividades de un número telefónico. Integra datos como tipo de servicios, es decir, llamada de voz, de datos de internet, mensaje de texto o multimedia o cualquier otra plataforma soportada; geolocalización, destino de la llamada, si es un número de pospago o prepago e incluso características y modelo del equipo donde fue realizada la llamada.

La Red también identifica nueve leyes, incluyendo a la Constitución, que autorizan al Estado a intervenir comunicaciones en pos de la seguridad de la nación o de los individuos. En todos los casos, la intervención debe haber una orden girada por un juez y sólo tres instituciones pueden llevar a cabo dicha vigilancia: la Policía Federal, la PGR y el Centro de Investigación y Seguridad Nacional (CISEN).

Sin embargo, uno de los principales problemas que advierte la R3D es que no hay transparencia en la forma en la que se aplica la vigilancia y tampoco regulación para el vigilante, es decir, nadie vigila a los vigilantes. Se sabe que entre 2013 y 2015 se solicitaron la intervención de 3182 líneas de comunicación y que sólo se negaron 168, siendo el CISEN el que más solicitudes observó. En el caso de acceso a metadatos, se observaron 30 mil solicitudes aceptadas y la PGR y la Fiscalía General de Veracruz quienes más solicitudes tenía. Respecto a la geolocalización de dispositivos, se autorizaron 4 mil solicitudes, siendo la Fiscalía General de Chihuahua la que más solicitudes pidió.

Lo que vemos en este caso es que tales solicitudes de vigilancia y espionaje que el Estado tiene a su disposición deberían utilizarse para ayudar a solucionar delitos o para evitar que se cometieran, sin embargo, tal parece que se utilizan con fines políticos más que judiciales. A este panorama de espionaje, debe sumarse los ataques cibernéticos que tienen por objeto robar datos financieros, lo que hace urgente que no sólo se generen leyes que protejan a los usuarios, sino que pongan límites claros y observables para las autoridades, con el fin de evitar abusos.

Contacto:

Correo: [email protected]

Twitter: @sincreatividad

Las opiniones expresadas son sólo responsabilidad de sus autores y son completamente independientes de la postura y la línea editorial de Forbes México.